تقنية

نموذج نصي … أضف المحتوى الذي تريد هنا.

-

ما هي ضوابط الأمن السيبراني للأنظمة الحساسة

في عصرنا الرقمي المتسارع، أصبح الأمن السيبراني ضرورة ملحة لكل فرد وشركة. مع تزايد الاعتماد على التكنولوجيا في جميع جوانب…

أكمل القراءة » -

ما هي عناصر أمن المعلومات ؟ وما هو مفهوم أمن المعلومات؟

بعدما أصبح كل شيء رقمي في هذا الوقت لم يعد أحد يحتفظ بالمعلومات في خزائن كالماضي بل على جهاز الكمبيوتر…

أكمل القراءة » -

ما هو السايبر سكيورتي ولماذا هو مهم؟

في عالمنا المتصل بشبكة الإنترنت بشكل متزايد، أصبح الأمن السيبراني ضرورة ملحة أكثر من أي وقت مضى. ما هو الأمن…

أكمل القراءة » -

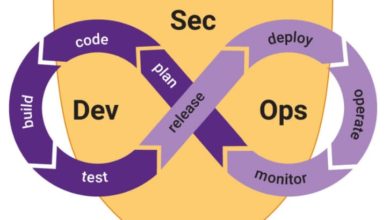

تعرف على ما الفرق بين DevOps و DevSecOps؟

ما الفرق بين DevOps و DevSecOps؟ يعتبر DevOps هو مصطلح يشير إلى عملية التطوير والتشغيل السريعة والمستمرة للبرمجيات، والتي تستند…

أكمل القراءة » -

تعرف على مفهوم الاستهلاك التفاخري

يعد مفهوم الاستهلاك التفاخري هو وسيلة لإظهار الوضع الاجتماعي للفرد، والذي يسعى الفرد من خلاله إلى شراء سلع وخدمات قيمة…

أكمل القراءة » -

كيف يتم ضمان سرية البيانات؟ وما هي أهداف الأمن السيبراني

في عصرنا الرقمي، أصبحت البيانات الشخصية أكثر قيمة من الذهب. من حسابات البنوك إلى سجلاتنا الطبية، يتم تخزين كم هائل…

أكمل القراءة » -

مواقع فحص الروابط المشكوك بها

في عالم الإنترنت المتسارع، حيث تنتشر المعلومات بسرعة كبيرة، أصبح من الضروري توخي الحذر عند النقر على الروابط. فالعديد من…

أكمل القراءة » -

ما هو الهجوم السيبراني كيف يحدث وما هي أنواعه؟

في عصر التكنولوجيا الذي نعيشه، قد دعت الحاجة إلى ضرورة معرفة ما هو الهجوم السيبراني بشكل مفصل، وذلك من حماية…

أكمل القراءة » -

ما هي أنواع أمن الشبكات وأهم مميزاتها

في عالم اليوم الذي يعتمد بشكل متزايد على التكنولوجيا، أصبح أمن الشبكات ضرورة ملحة للأفراد والشركات على حد سواء. مع…

أكمل القراءة » -

دليلك الشامل عن ضوابط الأمن السيبراني للأنظمة الحساسة

ضوابط الأمن السيبراني للأنظمة الحساسة يوجد في كل منظمة تكون ناجحة، أياً كانت طبيعة العمل التي تعمل بها، يكون بها…

أكمل القراءة »